Tidigare skrev jag om hur du kan aktivera SSH-åtkomst till din Cisco-switch genom att aktivera inställningen i GUI-gränssnittet. Det här är bra om du vill komma åt din switch CLI via en krypterad anslutning, men det är fortfarande beroende av bara ett användarnamn och lösenord.

Om du använder den här omkopplaren i ett mycket känsligt nätverk som behöver vara mycket säkert, kanske du vill överväga att aktivera public key-autentisering för din SSH-anslutning. Egentligen kan du, för maximal säkerhet, aktivera ett användarnamn / lösenord och autentisering för att få tillgång till din växel.

I den här artikeln visar jag hur du aktiverar public key-autentisering på en SG300 Cisco-switch och hur du genererar de offentliga och privata nyckelparen med hjälp av puTTYGen. Då visar jag dig hur du loggar in med de nya nycklarna. Dessutom visar jag dig hur du konfigurerar det så att du antingen kan bara använda nyckeln för att logga in eller tvinga användaren att skriva in ett användarnamn / lösenord tillsammans med att använda den privata nyckeln.

Notera: Innan du börjar på denna handledning, se till att du redan har aktiverat SSH-tjänsten på strömbrytaren, som jag nämnde i min tidigare artikel länkad ovan.

Aktivera SSH User Authentication med Public Key

Sammanfattningsvis är processen för att få public key-autentisering att fungera för SSH enkelt. I mitt exempel visar jag hur du aktiverar funktionerna med hjälp av webbaserade GUI. Jag försökte använda CLI-gränssnittet för att aktivera public key-autentisering, men det skulle inte acceptera formatet för min privata RSA-nyckel.

När jag får det fungerar, uppdaterar jag det här inlägget med CLI-kommandon som gör vad vi ska göra genom GUI för nu. Klicka först på säkerhetdå SSH-server och slutligen SSH User Authentication.

I den högra rutan, fortsätt och kolla Aktivera rutan bredvid SSH User Authentication med Public Key. Klicka på Tillämpa knappen för att spara ändringarna. Kontrollera inte Gör det möjligt knappen bredvid Automatisk inloggning precis som jag kommer att förklara det längre ner.

Nu måste vi lägga till ett SSH användarnamn. Innan vi börjar lägga till användaren måste vi först skapa en offentlig och privat nyckel. I det här exemplet använder vi puTTYGen, vilket är ett program som levereras med puTTY.

Generera privata och offentliga nycklar

För att skapa nycklarna, fortsätt och öppna puTTYGen först. Du får se en tom skärm och du borde verkligen inte behöva ändra någon av inställningarna från de standardvärden som visas nedan.

Klicka på Generera knappen och flytta musen runt det tomma området tills framdriftsfältet går hela vägen.

När nycklarna har skapats måste du skriva in ett lösenordsfras, vilket i princip är ett lösenord för att låsa upp nyckeln.

Det är en bra idé att använda en lång lösenordsfras för att skydda nyckeln från brute-force attacker. När du har skrivit in lösenfrasen två gånger ska du klicka på Spara den offentliga nyckeln och Spara privat nyckel knappar. Se till att dessa filer sparas på ett säkert ställe, helst i en krypterad behållare av något slag som kräver ett lösenord för att öppna. Kolla in mitt inlägg med VeraCrypt för att skapa en krypterad volym.

Lägg till användare och nyckel

Nu tillbaka till SSH User Authentication skärm vi var på tidigare. Här kan du välja mellan två olika alternativ. För det första, gå till Administrering - Användarkonton för att se vilka konton du för närvarande har för inloggning.

Som du kan se har jag ett konto som heter akishore för att få tillgång till min switch. För närvarande kan jag använda det här kontot för att komma åt webbaserade GUI och CLI. Tillbaka på SSH User Authentication sida, användaren du behöver lägga till i SSH User Authentication Table (med Public Key) kan antingen vara samma som vad du har under Administration - Användarkonton eller annorlunda.

Om du väljer samma användarnamn kan du kolla Gör det möjligt knapp under Automatisk inloggning och när du går och loggar in i växeln måste du helt enkelt skriva in användarnamnet och lösenordet för den privata nyckeln och du kommer vara inloggad.

Om du bestämmer dig för att välja ett annat användarnamn här kommer du få en snabbmeddelande där du måste ange SSH privatnyckel användarnamn och lösenord och då måste du ange ditt vanliga användarnamn och lösenord (listad under Admin - Användarkonton) . Om du vill ha den extra säkerheten, använd ett annat användarnamn, annars kan du bara beteckna det som du befinner dig.

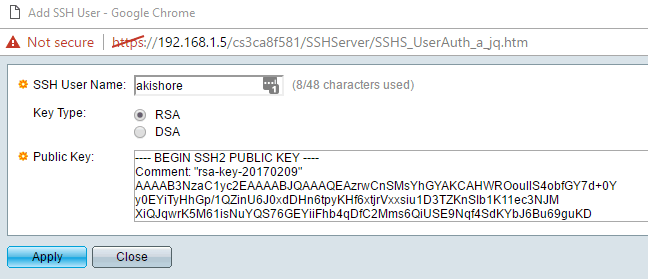

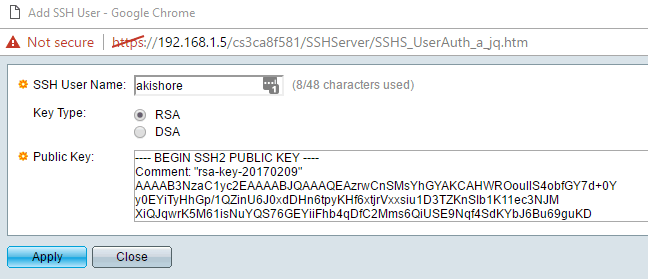

Klicka på knappen Lägg till och du kommer att få Lägg till SSH-användare fönster dyker upp.

Se till att Nyckeltyp är inställd på RSA och sedan fortsätt och öppna din offentliga SSH-nyckelfil som du sparade tidigare med ett program som anteckningsblock. Kopiera hela innehållet och klistra in det i Public Key fönster. Klick Tillämpa och klicka sedan på Stänga om du får en Framgång meddelande högst upp.

Logga in med privat nyckel

Nu behöver vi bara logga in med vår privata nyckel och lösenord. När du försöker logga in måste du ange inloggningsuppgifterna två gånger: en gång för den privata nyckeln och en gång för det normala användarkontot. När vi aktiverar automatisk inloggning behöver du bara ange användarnamnet och lösenordet för den privata nyckeln och du kommer att vara in.

Öppna puTTY och skriv in din adressens IP-adress i Värdnamn rutan som vanligt. Men den här gången måste vi ladda upp den privata nyckeln till puTTY också. För att göra detta, expandera Förbindelse, expandera sedan SSH och klicka sedan på Auth.

Klicka på Bläddra knapp under Privat nyckelfil för autentisering och välj den privata nyckelfilen du sparade ur puTTY tidigare. Klicka nu på Öppna knapp för att ansluta.

Den första prompten kommer att vara logga in som och det ska vara användarnamnet du lagt till under SSH-användare. Om du använde samma användarnamn som ditt huvudsakliga användarkonto, spelar det ingen roll.

I mitt fall använde jag akishore för båda användarkonton, men jag använde olika lösenord för den privata nyckeln och mitt huvudkonto. Om du vill kan du också skapa lösenordet, men det är ingen sak att verkligen göra det, speciellt om du aktiverar automatisk inloggning.

Nu om du inte vill behöva dubbla inloggningen för att komma in i strömbrytaren, kolla på Gör det möjligt rutan bredvid Automatisk inloggning på SSH User Authentication sida.

När det här är aktiverat måste du nu bara skriva in credentials för SSH-användaren och du kommer att vara inloggad.

Det är lite komplicerat, men meningsfullt när du spelar med dig. Som jag nämnde tidigare kommer jag också skriva ut CLI-kommandon när jag kan få den privata nyckeln i rätt format. Genom att följa anvisningarna här, bör åtkomst till din strömbrytare via SSH vara mycket säkrare nu. Om du stöter på problem eller har frågor, posta i kommentarerna. Njut av!